Driven av digital transformation är företagsnätverk inte längre bara "några kablar som förbinder datorer". Med spridningen av IoT-enheter, migreringen av tjänster till molnet och det ökande antagandet av distansarbete har nätverkstrafiken exploderat, likt trafiken på en motorväg. Denna trafikökning medför dock också utmaningar: säkerhetsverktyg kan inte fånga kritisk data, övervakningssystem överbelastas av redundant information och hot dolda i krypterad trafik går oupptäckta. Det är här den "osynliga betjänten" som kallas Network Packet Broker (NPB) kommer väl till pass. Den fungerar som en intelligent brygga mellan nätverkstrafik och övervakningsverktyg och hanterar det kaotiska trafikflödet över hela nätverket samtidigt som den korrekt matar övervakningsverktygen med den data de behöver, vilket hjälper företag att lösa de "osynliga, oåtkomliga" nätverksutmaningarna. Idag ger vi en omfattande förståelse för denna kärnroll i nätverksdrift och underhåll.

1. Varför letar företag efter nationella intresseorganisationer (NPB) nu? — "Synlighetsbehovet" hos komplexa nätverk

Tänk på detta: När ditt nätverk kör hundratals IoT-enheter, hundratals molnservrar och anställda som har fjärråtkomst till det från hela världen, hur kan du säkerställa att ingen skadlig trafik smyger in? Hur kan du avgöra vilka länkar som är överbelastade och saktar ner affärsverksamheten?

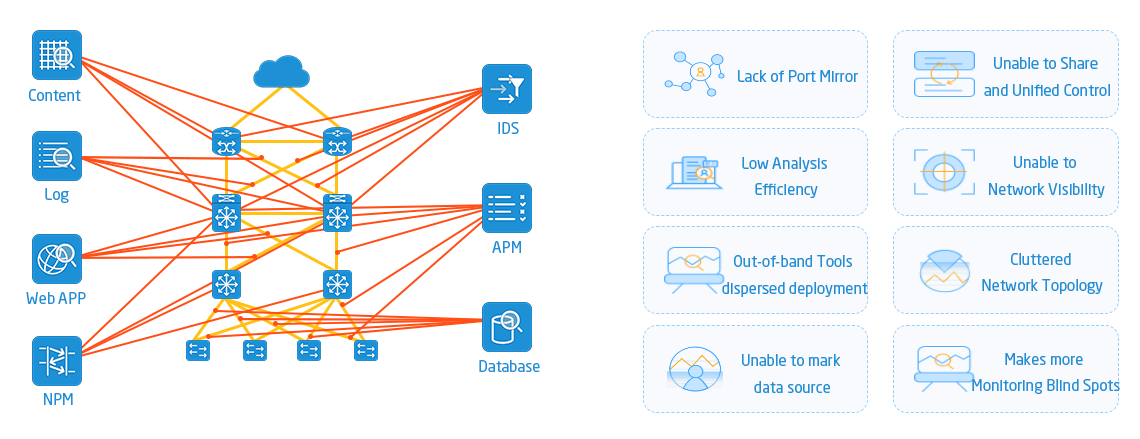

Traditionella övervakningsmetoder har länge varit otillräckliga: antingen kan övervakningsverktyg bara fokusera på specifika trafiksegment och sakna viktiga noder; eller så skickar de all trafik till verktyget på en gång, vilket gör att det inte kan bearbeta informationen och saktar ner analyseffektiviteten. Dessutom, med över 70 % av trafiken nu krypterad, är traditionella verktyg helt oförmögna att se igenom dess innehåll.

Framväxten av NPB:er åtgärdar smärtpunkten med "brist på nätverkssynlighet". De befinner sig mellan trafikingångspunkter och övervakningsverktyg, aggregerar spridd trafik, filtrerar bort redundant data och distribuerar slutligen exakt trafik till IDS (Intrusion Detection Systems), SIEM (Security Information Management Platforms), prestandaanalysverktyg med mera. Detta säkerställer att övervakningsverktyg varken är utsvämmade eller övermättade. NPB:er kan också dekryptera och kryptera trafik, vilket skyddar känsliga data och ger företag en tydlig översikt över deras nätverksstatus.

Man kan säga att så länge ett företag har behov av nätverkssäkerhet, prestandaoptimering eller efterlevnad, har NPB blivit en oundviklig kärnkomponent.

Vad är NPB? — En enkel analys från arkitektur till kärnfunktioner

Många tror att termen "paketmäklare" har ett högt tekniskt inträdeshinder. En mer lättillgänglig analogi är dock att använda en "expressleveranssorteringscentral": nätverkstrafik är "expresspaket", NPB är "sorteringscentralen" och övervakningsverktyget är "mottagningspunkten". NPB:s uppgift är att aggregera spridda paket (aggregering), ta bort ogiltiga paket (filtrering) och sortera dem efter adress (distribution). Den kan också packa upp och inspektera speciella paket (dekryptering) och ta bort privat information (massage) – hela processen är effektiv och exakt.

1. Låt oss först titta på "skelettet" av NPB: tre centrala arkitekturmoduler

NPB-arbetsflödet är helt beroende av samarbetet mellan dessa tre moduler; ingen av dem får saknas:

○TrafikåtkomstmodulDen motsvarar "expressleveransporten" och används specifikt för att ta emot nätverkstrafik från switch mirror port (SPAN) eller splitter (TAP). Oavsett om det är trafik från en fysisk länk eller ett virtuellt nätverk kan den samlas in på ett enhetligt sätt.

○ProcessormotorDetta är "kärnhjärnan i sorteringscentralen" och ansvarar för den mest kritiska "bearbetningen" - såsom att sammanfoga flerlänkstrafik (aggregering), filtrera bort trafik från en viss typ av IP-adress (filtrering), kopiera samma trafik och skicka den till olika verktyg (kopiering), dekryptera SSL/TLS-krypterad trafik (dekryptering), etc. Alla "fina operationer" slutförs här.

○DistributionsmodulDet är som en "kurir" som korrekt distribuerar den bearbetade trafiken till motsvarande övervakningsverktyg och kan även utföra lastbalansering – till exempel, om ett prestandaanalysverktyg är för upptaget, kommer en del av trafiken att distribueras till backupverktyget för att undvika överbelastning av ett enskilt verktyg.

2. NPB:s "Hard Core Capabilities": 12 kärnfunktioner löser 90 % av nätverksproblemen

NPB har många funktioner, men låt oss fokusera på de som används mest av företag. Var och en motsvarar en praktisk smärtpunkt:

○Trafikreplikering / Aggregering + FiltreringOm ett företag till exempel har 10 nätverkslänkar, sammanfogar NPB först trafiken från de 10 länkarna, filtrerar sedan bort "dubbla datapaket" och "irrelevant trafik" (t.ex. trafik från anställda som tittar på videor) och skickar endast affärsrelaterad trafik till övervakningsverktyget – vilket direkt förbättrar effektiviteten med 300 %.

○SSL/TLS-dekrypteringNumera är många skadliga attacker dolda i HTTPS-krypterad trafik. NPB kan säkert dekryptera denna trafik, vilket gör att verktyg som IDS och IPS kan "se igenom" det krypterade innehållet och fånga dolda hot som nätfiskelänkar och skadlig kod.

○Datamaskering / DesensibiliseringOm trafiken innehåller känslig information som kreditkortsnummer och personnummer kommer NPB automatiskt att "radera" denna information innan den skickas till övervakningsverktyget. Detta påverkar inte verktygets analys, men kommer också att uppfylla kraven i PCI-DSS (betalningsefterlevnad) och HIPAA (hälsovårdsefterlevnad) för att förhindra dataläckage.

○Lastbalansering + redundansväxlingOm ett företag har tre SIEM-verktyg kommer NPB att fördela trafiken jämnt mellan dem för att förhindra att ett verktyg överbelastas. Om ett verktyg slutar fungera kommer NPB omedelbart att växla trafik till säkerhetskopieringsverktyget för att säkerställa oavbruten övervakning. Detta är särskilt viktigt för branscher som finans och sjukvård där driftstopp är oacceptabla.

○TunnelavslutningVXLAN, GRE och andra "tunnelprotokoll" används nu ofta i molnnätverk. Traditionella verktyg kan inte förstå dessa protokoll. NPB kan "demontera" dessa tunnlar och extrahera den verkliga trafiken inuti, vilket gör att gamla verktyg kan bearbeta trafik i molnmiljöer.

Kombinationen av dessa funktioner gör det möjligt för NPB att inte bara "se igenom" krypterad trafik, utan också "skydda" känslig data och "anpassa" sig till olika komplexa nätverksmiljöer – det är därför det kan bli en kärnkomponent.

III. Var används NPB? — Fem nyckelscenarier som tillgodoser verkliga företagsbehov

NPB är inte ett universalverktyg; istället anpassar det sig flexibelt till olika scenarier. Oavsett om det är ett datacenter, ett 5G-nätverk eller en molnmiljö, hittar det precisa tillämpningar. Låt oss titta på några typiska fall för att illustrera detta:

1. Datacenter: Nyckeln till att övervaka öst-västlig trafik

Traditionella datacenter fokuserar enbart på nord-sydlig trafik (trafik från servrar till omvärlden). I virtualiserade datacenter går dock 80 % av trafiken öst-väst (trafik mellan virtuella maskiner), vilket traditionella verktyg helt enkelt inte kan fånga upp. Det är här NPB:er kommer väl till pass:

Till exempel använder ett stort internetföretag VMware för att bygga ett virtualiserat datacenter. NPB:n är direkt integrerad med vSphere (VMwares hanteringsplattform) för att exakt fånga öst-västlig trafik mellan virtuella maskiner och distribuera den till IDS och prestandaverktyg. Detta eliminerar inte bara "övervakningsdöda vinklar", utan ökar också verktygseffektiviteten med 40 % genom trafikfiltrering, vilket direkt halverar datacentrets genomsnittliga reparationstid (MTTR).

Dessutom kan NPB övervaka serverbelastningen och säkerställa att betalningsdata följer PCI-DSS, vilket blir ett "väsentligt drift- och underhållskrav" för datacenter.

2. SDN/NFV-miljö: Flexibla roller som anpassar sig till programvarudefinierade nätverk

Många företag använder nu SDN (Software Defined Networking) eller NFV (Network Function Virtualization). Nätverk är inte längre fast hårdvara, utan snarare flexibla mjukvarutjänster. Detta kräver att NPB:er blir mer flexibla:

Till exempel använder ett universitet SDN för att implementera "Bring Your Own Device (BYOD)" så att studenter och lärare kan ansluta till campusnätverket med sina telefoner och datorer. NPB är integrerat med en SDN-kontroller (som OpenDaylight) för att säkerställa trafikisolering mellan undervisnings- och kontorsområden samtidigt som trafiken från varje område fördelas korrekt till övervakningsverktyg. Denna metod påverkar inte studenters och lärares användning och möjliggör snabb upptäckt av onormala anslutningar, såsom åtkomst från skadliga IP-adresser utanför campus.

Detsamma gäller för NFV-miljöer. NPB kan övervaka trafiken från virtuella brandväggar (vFW) och virtuella lastbalanserare (vLB) för att säkerställa stabil prestanda för dessa "programvaruenheter", vilket är mycket mer flexibelt än traditionell hårdvaruövervakning.

3. 5G-nätverk: Hantera skivad trafik och kantnoder

Kärnfunktionerna i 5G är "hög hastighet, låg latens och stora anslutningar", men detta medför också nya utmaningar för övervakning: till exempel kan 5G:s "nätverksslicing"-teknik dela upp samma fysiska nätverk i flera logiska nätverk (till exempel en skiva med låg latens för autonom körning och en skiva med stora anslutningar för IoT), och trafiken i varje skiva måste övervakas oberoende.

En operatör använde NPB för att lösa detta problem: de implementerade oberoende NPB-övervakning för varje 5G-skiva, vilket inte bara kan visa latens och dataflöde för varje skiva i realtid, utan också fånga upp onormal trafik (som obehörig åtkomst mellan skivor) i tid, vilket säkerställer kraven på låg latens för viktiga verksamheter som autonom körning.

Dessutom finns 5G-edge computing-noder utspridda över landet, och NPB kan också tillhandahålla en "lättviktsversion" som distribueras vid edge-noder för att övervaka distribuerad trafik och undvika förseningar orsakade av dataöverföring fram och tillbaka.

4. Molnmiljö/Hybrid IT: Att bryta ner barriärerna för övervakning av publika och privata moln

De flesta företag använder nu en hybridmolnarkitektur – vissa verksamheter finns på Alibaba Cloud eller Tencent Cloud (publika moln), vissa på sina egna privata moln och vissa på lokala servrar. I det här scenariot är trafiken spridd över flera miljöer, vilket gör att övervakningen lätt kan avbrytas.

China Minsheng Bank använder NPB för att lösa denna smärtpunkt: deras verksamhet använder Kubernetes för containerbaserad driftsättning. NPB kan direkt fånga trafik mellan containrar (Pods) och korrelera trafik mellan molnservrar och privata moln för att skapa "end-to-end-övervakning" - oavsett om verksamheten är i det publika molnet eller privata molnet, så länge det finns ett prestandaproblem kan drift- och underhållsteamet använda NPB-trafikdata för att snabbt lokalisera om det är ett problem med anrop mellan containrar eller molnlänksbelastning, vilket förbättrar diagnostikeffektiviteten med 60 %.

För publika moln med flera hyresgäster kan NPB också säkerställa trafikisolering mellan olika företag, förhindra dataläckage och uppfylla finansbranschens efterlevnadskrav.

Sammanfattningsvis: NPB är inte ett "alternativ" utan ett "måste"

Efter att ha granskat dessa scenarier kommer du att upptäcka att NPB inte längre är en nischteknik utan ett standardverktyg för företag att hantera komplexa nätverk. Från datacenter till 5G, från privata moln till hybrid IT, kan NPB spela en roll där det finns ett behov av nätverksinsyn.

Med den ökande förekomsten av AI och edge computing kommer nätverkstrafiken att bli ännu mer komplex, och NPB-funktioner kommer att uppgraderas ytterligare (till exempel genom att använda AI för att automatiskt identifiera onormal trafik och möjliggöra enklare anpassning till edge-noder). För företag kommer en tidig förståelse och implementering av NPB:er att hjälpa dem att ta nätverksinitiativ och undvika omvägar i sin digitala transformation.

Har du någonsin stött på utmaningar med nätverksövervakning i din bransch? Till exempel, kan du inte se krypterad trafik, eller avbryts hybridmolnövervakning? Dela gärna dina tankar i kommentarsfältet så utforskar vi lösningar tillsammans.

Publiceringstid: 23 sep-2025