I en tid präglad av höghastighetsnätverk och molnbaserad infrastruktur har effektiv nätverkstrafikövervakning i realtid blivit en hörnsten i pålitlig IT-verksamhet. I takt med att nätverk skalas upp för att stödja länkar på över 10 Gbps, containerapplikationer och distribuerade arkitekturer, är traditionella trafikövervakningsmetoder – som fullständig paketregistrering – inte längre genomförbara på grund av deras höga resurskostnader. Det är här sFlow (sampled Flow) kommer in i bilden: ett lätt, standardiserat nätverkstelemetriprotokoll utformat för att ge omfattande insyn i nätverkstrafik utan att lamslå nätverksenheter. I den här bloggen kommer vi att besvara de viktigaste frågorna om sFlow, från dess grundläggande definition till dess praktiska funktion i Network Packet Brokers (NPB).

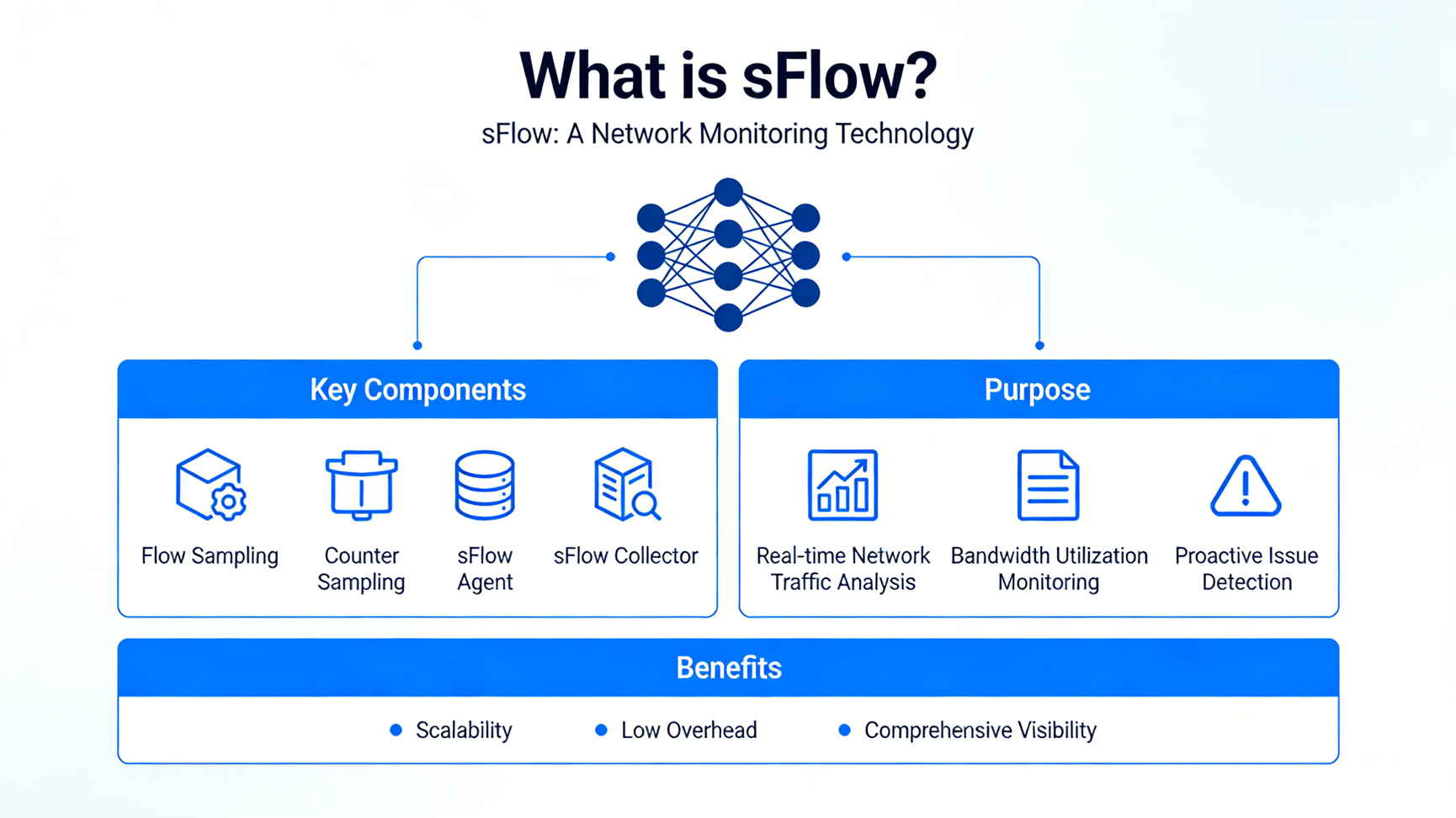

1. Vad är sFlow?

sFlow är ett öppet, branschstandardiserat protokoll för nätverkstrafikövervakning, utvecklat av Inmon Corporation, definierat i RFC 3176. I motsats till vad namnet antyder har sFlow ingen inneboende "flödesspårnings"-logik – det är en samplingsbaserad telemetriteknik som samlar in och exporterar nätverkstrafikstatistik till en central insamlare för analys. Till skillnad från tillståndsfulla protokoll som NetFlow lagrar inte sFlow flödesposter på nätverksenheter; istället samlar det in små, representativa urval av trafik och enhetsräknare och vidarebefordrar sedan omedelbart dessa data till en insamlare för bearbetning.

I grund och botten är sFlow utformat för skalbarhet och låg resursförbrukning. Det är inbäddat i nätverksenheter (switchar, routrar, brandväggar) som en sFlow-agent, vilket möjliggör realtidsövervakning av höghastighetslänkar (upp till 10 Gbps och mer) utan att försämra enhetens prestanda eller nätverksgenomströmning. Dess standardisering säkerställer kompatibilitet mellan leverantörer, vilket gör det till ett universellt val för heterogena nätverksmiljöer.

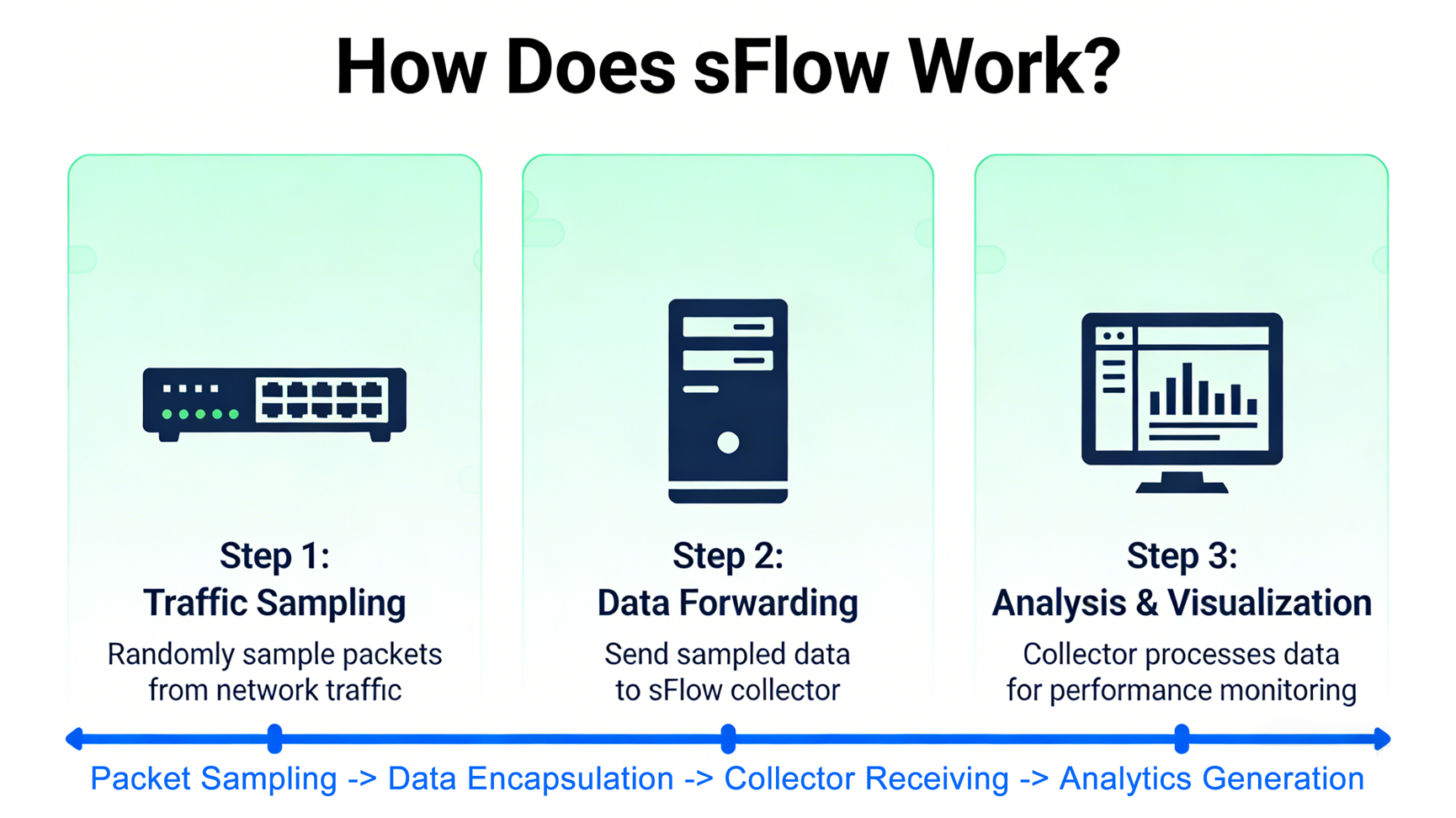

2. Hur fungerar sFlow?

sFlow använder en enkel tvåkomponentsarkitektur: sFlow Agent (inbäddad i nätverksenheter) och sFlow Collector (en centraliserad server för dataaggregering och analys). Arbetsflödet kretsar kring två viktiga samplingsmekanismer – paketsampling och räknarsampling – samt dataexport, enligt beskrivningen nedan:

2.1 Kärnkomponenter

- sFlow Agent: En lätt mjukvarumodul inbyggd i nätverksenheter (t.ex. Cisco-switchar, Huawei-routrar). Den ansvarar för att samla in trafikprover och räknardata, kapsla in dessa data i sFlow-datagram och skicka dem till insamlaren via UDP (standardport 6343).

- sFlow Collector: Ett centraliserat system (fysiskt eller virtuellt) som tar emot, analyserar, lagrar och analyserar sFlow-datagram. Till skillnad från NetFlow-samlare måste sFlow-samlare hantera råa paketrubriker (vanligtvis 60–140 byte per sampel) och analysera dem för att extrahera meningsfulla insikter – denna flexibilitet möjliggör stöd för icke-standardiserade paket som MPLS, VXLAN och GRE.

2.2 Viktiga urvalsmekanismer

sFlow använder två kompletterande samplingsmetoder för att balansera synlighet och resurseffektivitet:

1- Paketsampling: Agenten samplar slumpmässigt inkommande/utgående paket på övervakade gränssnitt. Till exempel innebär en samplingsfrekvens på 1:2048 att agenten fångar 1 av 2048 paket (standardsamplingsfrekvensen för de flesta enheter). Istället för att fånga hela paket samlar den bara in de första bytena i paketrubriken (vanligtvis 60–140 byte), vilka innehåller kritisk information (käll-/destinations-IP, port, protokoll) samtidigt som overhead minimeras. Samplingsfrekvensen är konfigurerbar och bör justeras baserat på nätverkstrafikvolymen – högre hastigheter (fler samplingar) förbättrar noggrannheten men ökar resursanvändningen, medan lägre hastigheter minskar overhead men kan missa sällsynta trafikmönster.

2- Räknaresampling: Förutom paketprover samlar agenten regelbundet in räknardata från nätverksgränssnitt (t.ex. sända/mottagna byte, paketförluster, felfrekvenser) med fasta intervall (standard: 10 sekunder). Dessa data ger sammanhang om enhets- och länkhälsa och kompletterar paketprover för att ge en komplett bild av nätverksprestanda.

2.3 Dataexport och analys

När agenten har samlats in kapslar den in paketprover och räknardata i sFlow-datagram (UDP-paket) och skickar dem till insamlaren. Insamlaren analyserar dessa datagram, aggregerar data och genererar visualiseringar, rapporter eller varningar. Den kan till exempel identifiera de som pratar mest, upptäcka onormala trafikmönster (t.ex. DDoS-attacker) eller spåra bandbreddsutnyttjande över tid. Samplingsfrekvensen ingår i varje datagram, vilket gör att insamlaren kan extrapolera data för att uppskatta den totala trafikvolymen (t.ex. innebär 1 prov av 2048 ~2048 gånger den observerade trafiken).

3. Vad är sFlows kärnvärde?

sFlows värde härrör från dess unika kombination av skalbarhet, låga omkostnader och standardisering – vilket adresserar de viktigaste smärtpunkterna inom modern nätverksövervakning. Dess kärnvärden är:

3.1 Låg resursomkostnad

Till skillnad från fullständig paketinsamling (som kräver lagring och bearbetning av varje paket) eller tillståndskänsliga protokoll som NetFlow (som underhåller flödestabeller på enheter) använder sFlow sampling och undviker lokal datalagring. Detta minimerar CPU-, minnes- och bandbreddsanvändning på nätverksenheter, vilket gör det idealiskt för höghastighetslänkar och resursbegränsade miljöer (t.ex. små till medelstora företagsnätverk). Det kräver inga ytterligare hårdvaru- eller minnesuppgraderingar för de flesta enheter, vilket minskar driftsättningskostnaderna.

3.2 Hög skalbarhet

sFlow är utformad för att skalas med moderna nätverk. En enda insamlare kan övervaka tiotusentals gränssnitt över hundratals enheter och stödja länkar upp till 100 Gbps och mer. Dess samplingsmekanism säkerställer att även när trafikvolymen ökar, förblir agentens resursanvändning hanterbar – avgörande för datacenter och operatörsnätverk med massiva trafikbelastningar.

3.3 Omfattande nätverkssynlighet

Genom att kombinera paketsampling (för trafikinnehåll) och räknarsampling (för enhets-/länkhälsa) ger sFlow heltäckande insyn i nätverkstrafiken. Den stöder trafik från lager 2 till lager 7, vilket möjliggör övervakning av applikationer (t.ex. webb, P2P, DNS), protokoll (t.ex. TCP, UDP, MPLS) och användarbeteende. Denna insyn hjälper IT-team att upptäcka flaskhalsar, felsöka problem och optimera nätverksprestanda proaktivt.

3.4 Leverantörsneutral standardisering

Som en öppen standard (RFC 3176) stöds sFlow av alla större nätverksleverantörer (Cisco, Huawei, Juniper, Arista) och integreras med populära övervakningsverktyg (t.ex. PRTG, SolarWinds, sFlow-RT). Detta eliminerar leverantörslåsning och gör det möjligt för organisationer att använda sFlow över heterogena nätverksmiljöer (t.ex. blandade Cisco- och Huawei-enheter).

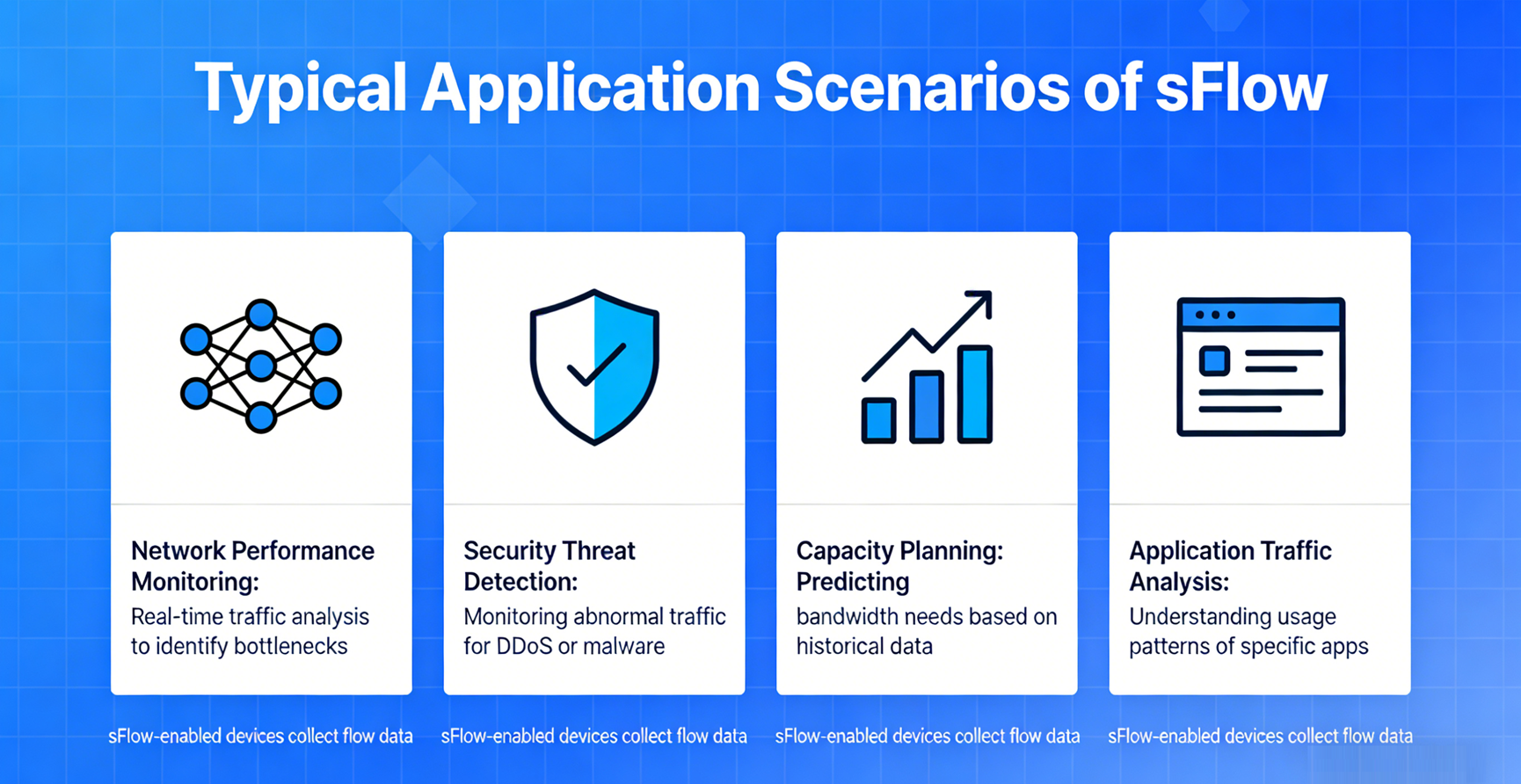

4. Typiska tillämpningsscenarier för sFlow

sFlows mångsidighet gör den lämplig för en mängd olika nätverksmiljöer, från små företag till stora datacenter. Dess vanligaste applikationsscenarier inkluderar:

4.1 Övervakning av datacenternätverk

Datacenter förlitar sig på höghastighetslänkar (10 Gbps+) och stöder tusentals virtuella maskiner (VM) och containerbaserade applikationer. sFlow ger realtidsinsikt i leaf-spine-nätverkstrafik, vilket hjälper IT-team att upptäcka "elefantflöden" (stora, långlivade flöden som orsakar överbelastning), optimera bandbreddsallokering och felsöka kommunikationsproblem mellan virtuella maskiner/containrar. Det används ofta med SDN (Software-Defined Networking) för att möjliggöra dynamisk trafikteknik.

4.2 Hantering av företagscampusnätverk

Företagscampus kräver kostnadseffektiv, skalbar övervakning för att spåra medarbetartrafik, upprätthålla bandbreddspolicyer och upptäcka avvikelser (t.ex. obehöriga enheter, P2P-fildelning). sFlows låga omkostnader gör det idealiskt för campus-switchar och routrar, vilket gör det möjligt för IT-team att identifiera bandbreddssnåla, optimera applikationsprestanda (t.ex. Microsoft 365, Zoom) och säkerställa tillförlitlig anslutning för slutanvändare.

4.3 Operativa nätverk med operatörsgrad

Telekomoperatörer använder sFlow för att övervaka stamnät och accessnät, spåra trafikvolym, latens och felfrekvens över tusentals gränssnitt. Det hjälper operatörer att optimera peering-relationer, upptäcka DDoS-attacker tidigt och fakturera kunder baserat på bandbreddsanvändning (användningsredovisning).

4.4 Övervakning av nätverkssäkerhet

sFlow är ett värdefullt verktyg för säkerhetsteam, eftersom det kan upptäcka onormala trafikmönster i samband med DDoS-attacker, portskanningar eller skadlig kod. Genom att analysera paketprover kan insamlare identifiera ovanliga käll-/destinations-IP-par, oväntad protokollanvändning eller plötsliga trafiktoppar – vilket utlöser varningar för vidare utredning. Dess stöd för råa paketrubriker gör det särskilt effektivt för att upptäcka icke-standardiserade attackvektorer (t.ex. krypterad DDoS-trafik).

4.5 Kapacitetsplanering och trendanalys

Genom att samla in historisk trafikdata gör sFlow det möjligt för IT-team att identifiera trender (t.ex. säsongsbetonade bandbreddsspikar, växande applikationsanvändning) och planera nätverksuppgraderingar proaktivt. Om till exempel sFlow-data visar att bandbreddsanvändningen ökar med 20 % årligen kan team budgetera för ytterligare länkar eller enhetsuppgraderingar innan överbelastning uppstår.

5. Begränsningar med sFlow

Även om sFlow är ett kraftfullt övervakningsverktyg har det inneboende begränsningar som organisationer måste beakta när de driftsätter det:

5.1 Avvägning av provtagningsnoggrannhet

sFlows största begränsning är dess beroende av sampling. Låga samplingsfrekvenser (t.ex. 1:10000) kan missa sällsynta men kritiska trafikmönster (t.ex. kortlivade attackflöden), medan höga samplingsfrekvenser ökar resursomkostnaderna. Dessutom introducerar sampling statistisk varians – uppskattningar av den totala trafikvolymen kanske inte är 100 % exakta, vilket kan vara problematiskt för användningsfall som kräver exakt trafikräkning (t.ex. fakturering för verksamhetskritiska tjänster).

5.2 Ingen fullständig flödeskontext

Till skillnad från NetFlow (som samlar in kompletta flödesposter, inklusive start-/sluttider och totalt antal byte/paket per flöde), samlar sFlow bara in enskilda paketprover. Detta gör det svårt att spåra hela livscykeln för ett flöde (t.ex. identifiera när ett flöde startade, hur länge det varade eller dess totala bandbreddsförbrukning).

5.3 Begränsat stöd för vissa gränssnitt/lägen

Många nätverksenheter stöder endast sFlow på fysiska gränssnitt – virtuella gränssnitt (t.ex. VLAN-undergränssnitt, portkanaler) eller stacklägen kanske inte stöds. Till exempel stöder inte Cisco-switchar sFlow när de startas i stackläge, vilket begränsar dess användning i stackade switchdistributioner.

5.4 Beroende av agentimplementering

sFlows effektivitet beror på kvaliteten på agentimplementeringen på nätverksenheter. Vissa enklare enheter eller äldre hårdvara kan ha dåligt optimerade agenter som antingen förbrukar stora resurser eller tillhandahåller felaktiga samplingar. Till exempel har vissa routrar långsamma kontrollplans-CPU:er som förhindrar att optimala samplingsfrekvenser ställs in, vilket minskar detekteringsnoggrannheten för attacker som DDoS.

5.5 Begränsad krypterad trafikinsikt

sFlow fångar bara upp paketrubriker – krypterad trafik (t.ex. TLS 1.3) döljer nyttolastdata, vilket gör det omöjligt att identifiera den faktiska applikationen eller innehållet i flödet. Även om sFlow fortfarande kan spåra grundläggande mätvärden (t.ex. källa/destination, paketstorlek), kan det inte ge djupgående insyn i krypterad trafikbeteende (t.ex. skadliga nyttolaster dolda i HTTPS-trafik).

5.6 Kollektorns komplexitet

Till skillnad från NetFlow (som tillhandahåller föranalyserade flödesposter) kräver sFlow att insamlare analyserar råa paketrubriker. Detta ökar komplexiteten i distribution och hantering av insamlare, eftersom team måste säkerställa att insamlaren kan hantera olika pakettyper och protokoll (t.ex. MPLS, VXLAN).

6. Hur fungerar sFlow iNätverkspaketmäklare (NPB)?

En nätverkspaketmäklare (NPB) är en specialiserad enhet som aggregerar, filtrerar och distribuerar nätverkstrafik till övervakningsverktyg (t.ex. sFlow-samlare, IDS/IPS, kompletta paketinsamlingssystem). NPB:er fungerar som "trafikhubbar" som säkerställer att övervakningsverktyg endast tar emot den relevanta trafik de behöver – vilket förbättrar effektiviteten och minskar överbelastningen av verktygen. När de integreras med sFlow förbättrar NPB:er sFlows funktioner genom att åtgärda dess begränsningar och utöka dess synlighet.

6.1 NPB:s roll i sFlow-implementeringar

I traditionella sFlow-distributioner kör varje nätverksenhet (switch, router) en sFlow-agent som skickar samplingar direkt till insamlaren. Detta kan leda till överbelastning av insamlaren i stora nätverk (t.ex. tusentals enheter som skickar UDP-datagram samtidigt) och gör det svårt att filtrera irrelevant trafik. NPB:er löser detta genom att fungera som en centraliserad sFlow-agent eller trafikaggregator, enligt följande:

6.2 Viktiga integrationslägen

1- Centraliserad sFlow-sampling: NPB aggregerar trafik från flera nätverksenheter (via SPAN/RSPAN-portar eller TAP:er) och kör sedan en sFlow-agent för att sampla denna aggregerade trafik. Istället för att varje enhet skickar samplingar till insamlaren skickar NPB en enda ström av samplingar – vilket minskar belastningen på insamlaren och förenklar hanteringen. Detta läge är idealiskt för stora nätverk, eftersom det centraliserar samplingen och säkerställer konsekventa samplingsfrekvenser över hela nätverket.

2- Trafikfiltrering och optimering: NPB:er kan filtrera trafik före sampling, vilket säkerställer att endast relevant trafik (t.ex. trafik från kritiska subnät, specifika applikationer) samplas av sFlow-agenten. Detta minskar antalet samplingar som skickas till insamlaren, vilket förbättrar effektiviteten och minskar lagringskraven. Till exempel kan en NPB filtrera bort intern hanteringstrafik (t.ex. SSH, SNMP) som inte kräver övervakning, och fokusera sFlow på användar- och applikationstrafik.

3- Sampleaggregation och korrelation: NPB:er kan aggregera sFlow-sampel från flera enheter och sedan korrelera dessa data (t.ex. länka trafik från en käll-IP till flera destinationer) innan de skickas till insamlaren. Detta ger insamlaren en mer komplett bild av nätverksflöden, vilket åtgärdar sFlows begränsning att inte spåra fullständiga flödeskontexter. Vissa avancerade NPB:er stöder också dynamisk justering av samplingsfrekvenser baserat på trafikvolym (t.ex. öka samplingsfrekvenserna under trafiktoppar för att förbättra noggrannheten).

4- Redundans och hög tillgänglighet: NPB:er kan tillhandahålla redundanta sökvägar för sFlow-prover, vilket säkerställer att ingen data går förlorad om en samlare slutar fungera. De kan också lastbalansera prover över flera samlare, vilket förhindrar att en enskild samlare blir en flaskhals.

6.3 Praktiska fördelar med NPB + sFlow-integration

Att integrera sFlow med en NPB ger flera viktiga fördelar:

- Skalbarhet: NPB:er hanterar trafikaggregering och sampling, vilket gör att sFlow-insamlaren kan skalas för att stödja tusentals enheter utan överbelastning.

- Noggrannhet: Dynamisk justering av samplingsfrekvens och trafikfiltrering förbättrar noggrannheten hos sFlow-data, vilket minskar risken för att missa kritiska trafikmönster.

- Effektivitet: Centraliserad sampling och filtrering minskar antalet samplingar som skickas till samlaren, vilket minskar bandbredd och lagringsanvändning.

- Förenklad hantering: NPB:er centraliserar konfiguration och övervakning av sFlow, vilket eliminerar behovet av att konfigurera agenter på varje nätverksenhet.

Slutsats

sFlow är ett lätt, skalbart och standardiserat nätverksövervakningsprotokoll som hanterar de unika utmaningarna med moderna höghastighetsnätverk. Genom att använda sampling för att samla in trafik och räkna data ger det omfattande insyn utan att försämra enhetens prestanda – vilket gör det idealiskt för datacenter, företag och operatörer. Även om det har begränsningar (t.ex. samplingsnoggrannhet, begränsat flödeskontext) kan dessa mildras genom att integrera sFlow med en Network Packet Broker, som centraliserar sampling, filtrerar trafik och förbättrar skalbarheten.

Oavsett om du övervakar ett litet campusnätverk eller ett stort operatörsnätverk, erbjuder sFlow en kostnadseffektiv, leverantörsneutral lösning för att få användbara insikter i nätverkets prestanda. I kombination med en NPB blir den ännu kraftfullare – vilket gör det möjligt för organisationer att skala upp sin övervakningsinfrastruktur och bibehålla synligheten allt eftersom deras nätverk växer.

Publiceringstid: 5 februari 2026