Vad är SSL/TLS-dekryptering?

SSL-dekryptering, även känd som SSL/TLS-dekryptering, hänvisar till processen att fånga upp och dekryptera nätverkstrafik som krypteras med Secure Sockets Layer (SSL) eller Transport Layer Security (TLS). SSL/TLS är ett vanligt förekommande krypteringsprotokoll som säkrar dataöverföring över datornätverk, såsom internet.

SSL-dekryptering utförs vanligtvis av säkerhetsenheter, såsom brandväggar, intrångsskyddssystem (IPS) eller dedikerade SSL-dekrypteringsenheter. Dessa enheter placeras strategiskt i ett nätverk för att inspektera krypterad trafik av säkerhetsskäl. Det primära målet är att analysera den krypterade informationen för potentiella hot, skadlig programvara eller obehörig aktivitet.

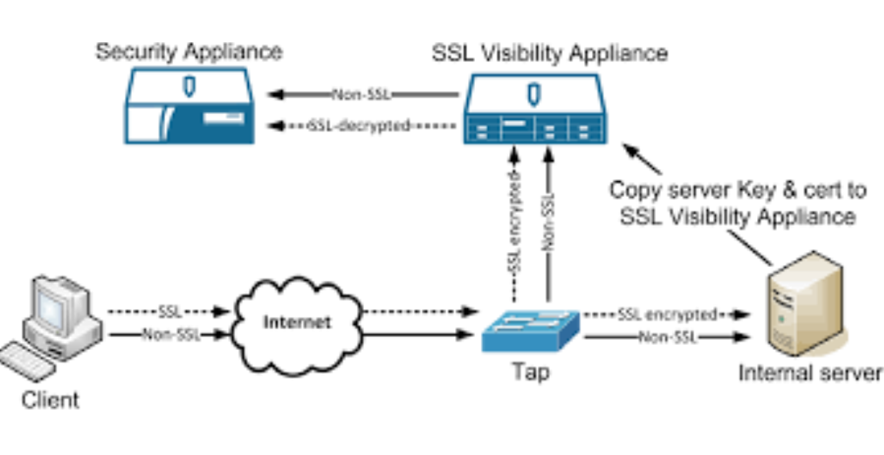

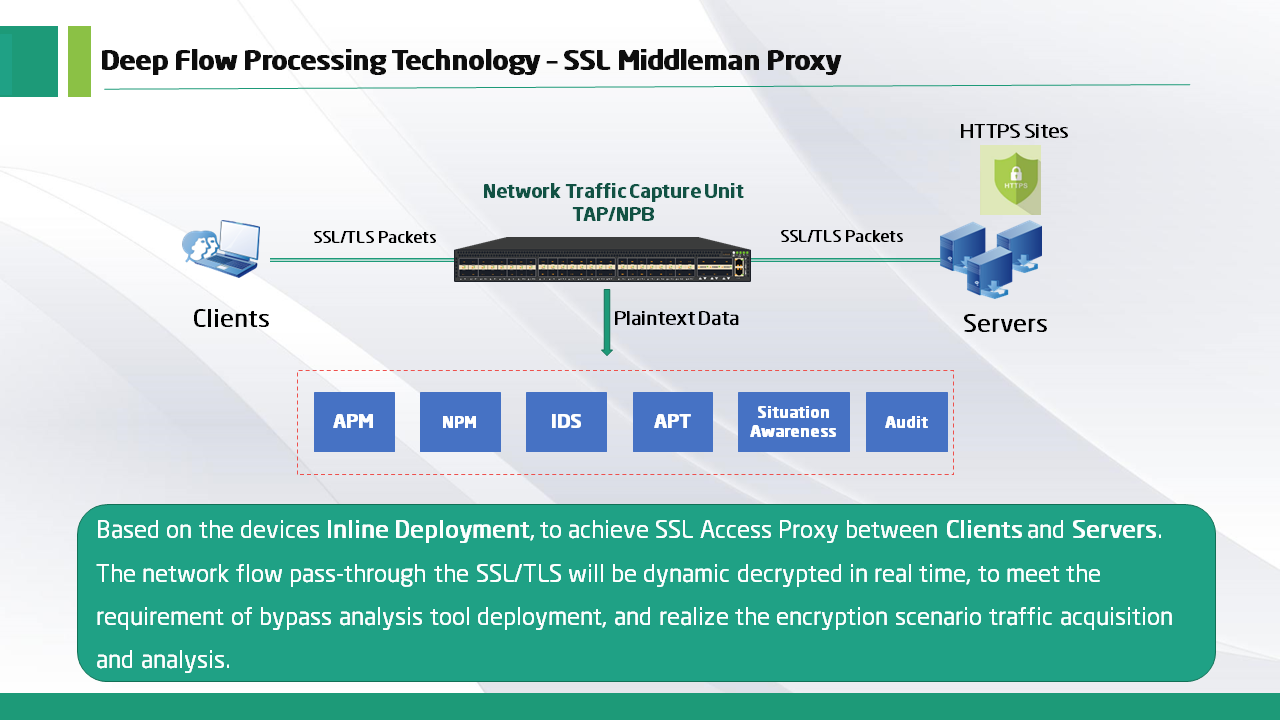

För att utföra SSL-dekryptering fungerar säkerhetsenheten som en mellanperson mellan klienten (t.ex. webbläsaren) och servern. När en klient initierar en SSL/TLS-anslutning med en server, fångar säkerhetsenheten upp den krypterade trafiken och upprättar två separata SSL/TLS-anslutningar – en med klienten och en med servern.

Säkerhetsenheten dekrypterar sedan trafiken från klienten, inspekterar det dekrypterade innehållet och tillämpar säkerhetspolicyer för att identifiera skadlig eller misstänkt aktivitet. Den kan också utföra uppgifter som att förebygga dataförlust, innehållsfiltrering eller upptäcka skadlig programvara på den dekrypterade informationen. När trafiken har analyserats krypterar säkerhetsenheten den igen med ett nytt SSL/TLS-certifikat och vidarebefordrar det till servern.

Det är viktigt att notera att SSL-dekryptering ger upphov till integritets- och säkerhetsproblem. Eftersom säkerhetsenheten har åtkomst till den dekrypterade informationen kan den potentiellt se känslig information såsom användarnamn, lösenord, kreditkortsuppgifter eller annan konfidentiell information som överförs över nätverket. Därför implementeras SSL-dekryptering generellt i kontrollerade och säkra miljöer för att säkerställa integriteten och integriteten för den avlyssnade informationen.

SSL-dekryptering har tre vanliga lägen, de är:

- Passivt läge

- Inkommande läge

- Utgående läge

Men vad är skillnaderna mellan de tre sätten för SSL-dekryptering?

| Läge | Passivt läge | Inkommande läge | Utgående läge |

| Beskrivning | Vidarebefordrar enkelt SSL/TLS-trafik utan dekryptering eller modifiering. | Dekrypterar klientförfrågningar, analyserar och tillämpar säkerhetspolicyer och vidarebefordrar sedan förfrågningarna till servern. | Dekrypterar serversvar, analyserar och tillämpar säkerhetspolicyer och vidarebefordrar sedan svaren till klienten. |

| Trafikflöde | Dubbelriktad | Klient till server | Server till klient |

| Enhetsroll | Observatör | Människan i mitten | Människan i mitten |

| Dekrypteringsplats | Ingen dekryptering | Dekrypterar vid nätverkets perimeter (vanligtvis framför servern). | Dekrypterar vid nätverkets perimeter (vanligtvis framför klienten). |

| Trafiksikt | Endast krypterad trafik | Dekrypterade klientförfrågningar | Dekrypterade serversvar |

| Trafikmodifiering | Ingen modifiering | Kan modifiera trafik för analys- eller säkerhetsändamål. | Kan modifiera trafik för analys- eller säkerhetsändamål. |

| SSL-certifikat | Inget behov av privat nyckel eller certifikat | Kräver privat nyckel och certifikat för servern som avlyssnas | Kräver privat nyckel och certifikat för klienten som avlyssnas |

| Säkerhetskontroll | Begränsad kontroll eftersom den inte kan inspektera eller modifiera krypterad trafik | Kan inspektera och tillämpa säkerhetspolicyer på klientförfrågningar innan de når servern | Kan inspektera och tillämpa säkerhetspolicyer på serversvar innan de når klienten |

| Integritetsproblem | Åtkomst till eller analyserar inte krypterad data | Har tillgång till dekrypterade klientförfrågningar, vilket ger upphov till integritetsproblem | Har tillgång till dekrypterade serversvar, vilket väcker integritetsproblem |

| Överväganden gällande efterlevnad | Minimal påverkan på integritet och efterlevnad | Kan kräva efterlevnad av dataskyddsregler | Kan kräva efterlevnad av dataskyddsregler |

Jämfört med seriell dekryptering av säkra leveransplattformar har den traditionella seriella dekrypteringstekniken begränsningar.

Brandväggar och nätverkssäkerhetsgateways som dekrypterar SSL/TLS-trafik misslyckas ofta med att skicka dekrypterad trafik till andra övervaknings- och säkerhetsverktyg. På liknande sätt eliminerar lastbalansering SSL/TLS-trafik och fördelar belastningen perfekt mellan servrarna, men den misslyckas med att distribuera trafiken till flera kedjebaserade säkerhetsverktyg innan den krypteras om. Slutligen saknar dessa lösningar kontroll över trafikvalet och distribuerar okrypterad trafik med hög hastighet, vanligtvis genom att skicka all trafik till dekrypteringsmotorn, vilket skapar prestandautmaningar.

Med Mylinking™ SSL-dekryptering kan du lösa dessa problem:

1- Förbättra befintliga säkerhetsverktyg genom att centralisera och avlasta SSL-dekryptering och omkryptering;

2- Avslöja dolda hot, dataintrång och skadlig programvara;

3- Respektera efterlevnaden av dataskyddsregler med policybaserade selektiva dekrypteringsmetoder;

4 - Tjänstekedjans flera trafikinformationsapplikationer såsom paketdelning, maskering, deduplicering och adaptiv sessionsfiltrering, etc.

5- Påverka nätverkets prestanda och gör lämpliga justeringar för att säkerställa en balans mellan säkerhet och prestanda.

Detta är några av de viktigaste tillämpningarna av SSL-dekryptering i nätverkspaketmäklare. Genom att dekryptera SSL/TLS-trafik förbättrar NPB:er synligheten och effektiviteten hos säkerhets- och övervakningsverktyg, vilket säkerställer omfattande nätverksskydd och prestandaövervakningsfunktioner. SSL-dekryptering i nätverkspaketmäklare (NPB:er) innebär åtkomst till och dekryptering av krypterad trafik för inspektion och analys. Att säkerställa den dekrypterade trafikens integritet och säkerhet är av yttersta vikt. Det är viktigt att notera att organisationer som distribuerar SSL-dekryptering i NPB:er bör ha tydliga policyer och procedurer på plats för att styra användningen av dekrypterad trafik, inklusive åtkomstkontroller, datahantering och lagringspolicyer. Efterlevnad av tillämpliga lagar och regler är avgörande för att säkerställa den dekrypterade trafikens integritet och säkerhet.

Publiceringstid: 4 september 2023